ClickFix, une arnaque qui piège les utilisateurs via une fausse réparation. Découvrez comment l’éviter et protéger votre entreprise.

C’est arrivé à votre collègue. Ou à votre oncle Gérard. Ou à vous, un lundi matin, avant le café. Un message bizarre sur un site, une fenêtre rassurante, un bouton « Fix now » ou « Repair » qui vous tend les bras. Et là… la routine s’installe. Win + R, Ctrl + V, Entrée. Sans s’en rendre compte, vous venez d’ouvrir grand la porte à un malware. Félicitations, vous avez été victime de ClickFix. Une cyberarnaque redoutablement bien ficelée, qui joue sur la familiarité, la vitesse, et votre envie de réparer un truc qui n’est même pas cassé. On vous explique tout. Sans jargon, sans panique. Juste ce qu’il faut pour comprendre, reconnaître et éviter l’embrouille.

C’est quoi ClickFix ?

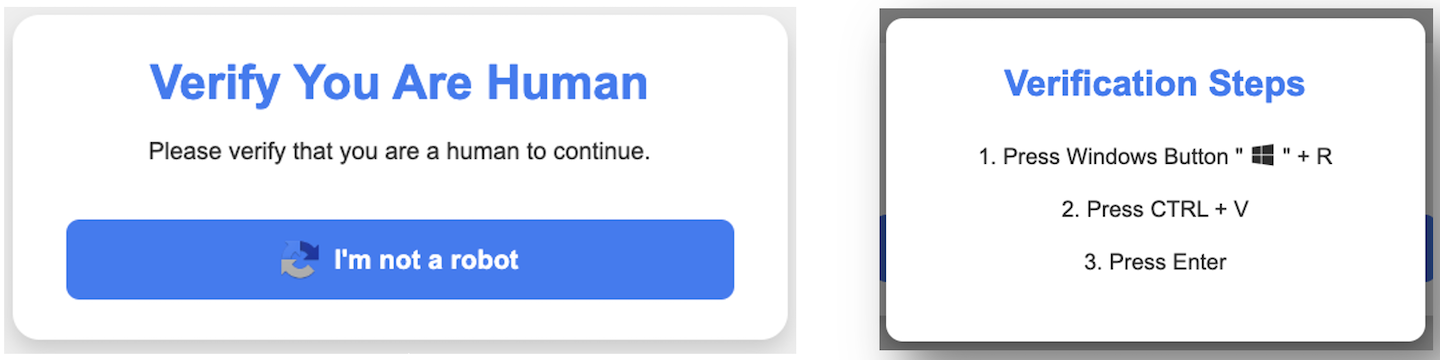

ClickFix, c’est le dernier tour de magie des cybercriminels. Et le pire, c’est que vous faites vous-même disparaître la sécurité de votre poste. Pas de pièce jointe piégée. Pas de virus à double salto dans un email louche. Non. Juste vous, un site piégé, et une manipulation apparemment anodine. Le scénario est toujours le même : vous tombez sur un message du genre « Votre PC a besoin d’une mise à jour urgente », ou « Validez que vous n’êtes pas un robot », avec un petit air de Windows 98 et des logos dignes d’un site gouvernemental. Le bouton « Réparer maintenant » vous invite à agir. Une fois cliqué, un code se copie tout seul dans votre presse-papiers. Le site vous demande ensuite d’ouvrir la boîte magique Win+R, de coller le code, et de valider.

Et là, bam : installation d’un malware, sans que vous ayez rien téléchargé.

Pourquoi ça fonctionne aussi bien ?

Parce que c’est conçu pour ça. On ne parle pas de génie, mais d’ingénierie sociale. L’art de vous faire cliquer là où il ne faut pas, en vous faisant croire que c’est la bonne chose à faire. D’abord, les visuels sont soignés. Un faux CAPTCHA ici, une fausse erreur système là, et hop, vous êtes en terrain connu. Ensuite, c’est rapide. Trois manipulations simples, qu’on fait les yeux fermés. Et surtout, comme c’est vous qui lancez la commande, les antivirus classiques n’y voient que du feu. Après tout, qui pourrait soupçonner un humain d’agir contre ses propres intérêts ?

Et ensuite, il se passe quoi ?

Pas grand-chose… en apparence. L’ordinateur continue de fonctionner. L’écran est toujours allumé. Pas de fumée, pas d’étincelles. Sauf que dans l’ombre, un voleur de mots de passe est à l’œuvre. Ou un cheval de Troie qui installe un outil de prise en main à distance. Ou même un petit ransomware, prêt à tout chiffrer la prochaine fois que vous partez en pause café. Les cybercriminels adorent utiliser les outils natifs de Windows pour rester invisibles. PowerShell, mshta, msbuild… des noms qui sonnent techniques, mais qui, entre de mauvaises mains, deviennent de véritables couteaux suisses pour contourner vos défenses.

Comment éviter le piège ClickFix sans sombrer dans la parano ?

Pas besoin d’être parano, il suffit d’être un peu plus fûté que le piège. Dès qu’un site vous demande d’ouvrir Exécuter (Win+R), de coller un code, ou de désactiver votre antivirus, il y a deux options : fermer l’onglet et prévenir votre service informatique. Et tant qu’à faire, une petite capture d’écran pour le fun (et l’analyse). Aucun site légitime ne vous demandera ce genre de manipulation. Même Microsoft, même le DSI de votre cousin.

Et côté entreprise, on fait quoi ?

Parce que non, ce n’est pas que l’affaire de l’utilisateur malchanceux. C’est aussi une responsabilité collective. Protéger les collaborateurs, c’est aussi leur apprendre à reconnaître les pièges les plus sournois. Une affichette bien placée vaut mieux qu’un long discours. Un rappel rapide en réunion, un module e-learning express, et surtout, une politique de sécurité technique solide. Il est possible de restreindre l’exécution de certains outils sensibles (PowerShell, mshta), de surveiller les comportements suspects (comme un code qui passe du presse-papiers à Exécuter), de gérer finement les accès… Bref, il existe des solutions concrètes, que votre prestataire IT préféré (coucou Dynamips) peut mettre en place.

+517 % d’attaques ClickFix recensées sur les six premiers mois de 2025. C’est énorme. Juste derrière le phishing. Et pourtant, qui en parle vraiment ? Pas grand monde. Alors on se charge du service après-vente de la prévention. Parce qu’à force de penser que « ça n’arrive qu’aux autres », ça finit toujours par tomber sur nous.

Pas besoin d’un pare-feu en titane ou d’un VPN chiffré par la NASA pour éviter ClickFix. Juste un peu de bon sens numérique, une pincée de vigilance et l’adresse de votre équipe cybersécurité sous le coude. On vous le répète une dernière fois : aucun site sérieux ne vous demande d’ouvrir Exécuter pour coller un code. C’est louche. C’est piégé. C’est à fuir.

Et si vous avez un doute, faites comme Gérard : appelez Dynamips.